احتمالا شما چیزهایی در مورد هک شنیده اید و یا مورد حمله ی یک هکر قرار گرفته اید. گاهی ممکن است یک فرد خیلی معمولی به اطلاعات سیستم شما دست پیدا کند و یا چیزهایی که در مورد شما نباید بداند را می داند. و بعد از آن مطمئنا برای شما این سوال پیش آمده که او چگونه این چیزها را می داند؟. شاید باورش کمی سخت باشد اما این کار معمولا راحتتر از آب خوردن و به وسیله کی لاگرها انجام می شود. کیلاگرها در حالت کلی توسط بدافزارها نصب میشوند اما این احتمال هم وجود دارد که توسط والدین حساس، همسران حسود و یا کارفرمایان و مدیران برای بررسی عملکرد شما بر روی سیستم اجرا شوند. سختافزارهای کیلاگر نیز برای مقاصد جاسوسی شرکتی اغلب مورد استفاده قرار میگیرند.

چگونه یک کیلاگر وارد سیستم شما میشود

اغلب کیلاگرها در سیستمهای معمولی از طریق بدافزارها وارد سیستم میشوند. در صورتی که سیستم شما به خطر افتاده باشد، بدافزاری که به آن نفوذ میکند ممکن است حاوی کیلاگر یا عملکردی بعنوان تروجان باشد که کیلاگر را در کنار دیگر برنامههای مخرب بر روی سیستم دانلود و نصب نماید. کیلاگرها از انواع بسیار محبوب بدافزارها هستند؛ چرا که به مجرمان این امکان را میدهند که نسبت به سرقت شماره کارت، پسورد و دیگر اطلاعات حساس مبادرت ورزند.

نرمافزارهای ثبت فعالیت صفحهکلید، ممکن است حتی توسط اشخاص نزدیک به شما بر روی سیستم نصب شوند. والدین حساس، ممکن است از نرمافزارهای کنترل والدین فراتر رفته و تلاش کنند یک کیلاگر بر روی سیستم اجرا کرده و به بررسی هرچه که فرزندشان تایپ میکند بپردازند. یک همسر حسود یا بدبین که نسبت به شریک زندگی خود احساس نگرانی دارد ممکن است با نصب کیلاگر به نظارت بر همسر خود بپردازد. این اقدامات چندان جالب به نظر نمیرسند اما آنچنان که فکر میکنیم نایاب هم نیستند.

برخی کارفرمایان نیز ممکن است به منظور نظارت شدید بر کارمندان خود بر روی سیستمهای شرکت و یا حتی سیستمهای شخصی کارمندان خود نسبت به نصب برنامههایی برای ثبت فعالیتهای صفحهکلید اقدام کنند؛ شاید هم گاهی هدف از این اقدام نظارت و تحقیق در مورد کارمندانی باشد که به دلیل مشخصی مضنون به نظر میرسند. باید در نظر داشت که نظر قانون در خصوص اینگونه مسائل از یک حوزه قضایی به حوزهی دیگر متفاوت است.

کیلاگرهای سختافزاری

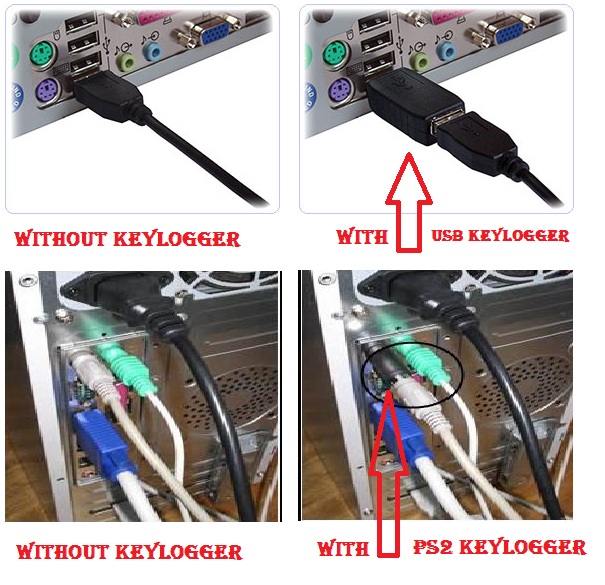

برخی کیلاگرها میتوانند به کلی بعنوان یک قطعه سختافزاری جایگذاری شوند. یک سیستم سادهی دسکتاپ از صفحهکلیدی بهره میبرد که با یک کابل USB به پشت کیس متصل شده است. در صورتی که شخصی قصد جاسوسی داشته باشد، میتواند با استفاده از دستگاه خاصی که میان کابل کیبرد و پورت کیس قرار میگیرد نسبت به ثبت تمام سیگنالهای ارسال شده برای کیس اقدام نماید. کوچک بودن این دستگاه مانع از کشف سادهی آن خواهد بود و بطور معمول نیز کسی هر روز پشت کیس خود را مورد بررسی قرار نمیدهد. این دستگاه کیلاگر با نشستن میان راه ارتباطی، کلیه سیگنالهای ورودی را قطع کرده و در خود ذخیره مینماید و پس از آن سیگنال صفحهکلید را به سیستم منتقل مینماید؛ در نتیجه به نظر همه چیز بصورت عادی کار میکند و شخص متوجه هیچگونه اختلال نخواهد شد. با توجه به این مساله که چنین کیلاگرهایی بطور مستقیم با سختافزار در ارتباط بوده و نیازی به بستر سیستمعامل ندارند، کشف انها توسط نرمافزارهای امنیتی غیرممکن است. اگر کامپیوتر درون میز پنهان باشد، قطعا هیچ کس متوجه وجود این تکه سختافزار مخرب نخواهد شد.

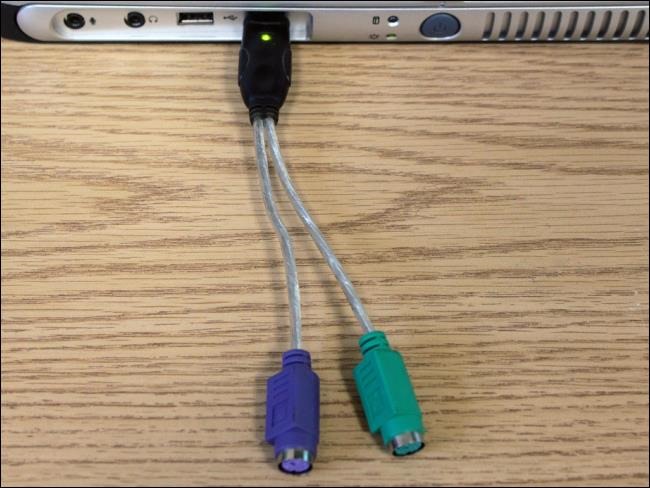

شخصی که این کیلاگر را کار گذاشته، میتواند به سادگی چند روز بعد بازگشته و با جدا نمودن دستگاه کلیه حرکات شما را از نظر بگذراند که هیچگونه ردی نیز از این اقدام بر جای نخواهد ماند. در صورتی که نگران این نوع از کیلاگرها هستید، کافی است پشت کیس خود را بررسی نموده و اطمینان حاصل کنید دستگاه مشکوکی میان کابل USB یا PS2 صفحهکلید و خود کیس قرار نداشته باشد؛ که البته احتمالا هرگز نخواهد بود! اگر هم دستگاه رابطی دیدید احتمالا چیزی نیست جز یک تبدیل کنندهی معمولی نظیر تصویر زیر. هرچه باشد آنقدرها هم نباید درگیر فیلمهای جاسوسی شد!

کیلاگرها چگونه عمل میکنند

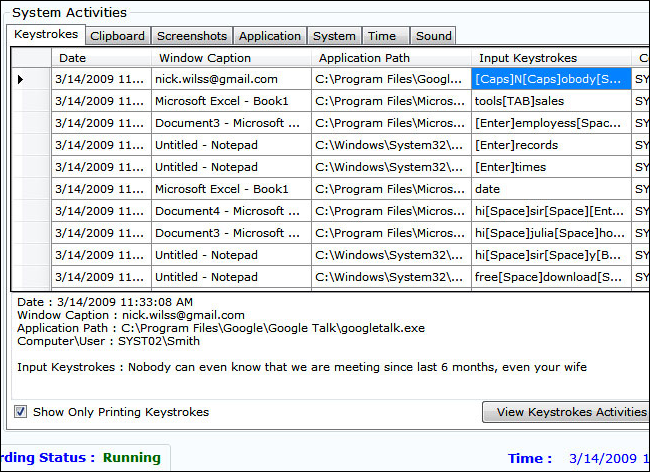

نرمافزارهای کیلاگر، بصورت پنهان در پشت زمینه فعالیت نموده و هر کلیدی که شما میزنید را ثبت مینمایند. این برنامهها میتوانند در طول فایل به جستجو پرداخته و نوع خاصی از متن را شناسایی نماید. برای نمونه این برنامه میتواند به دنبال توالی مشخصی از اعداد که شبیه به شمارهی کارت هستند گشته و پس از یافتن آن، اطلاعات را به سرور از پیش تعیین شدهای ارسال نمایند تا مورد سوءاستفاده قرار گیرد. نرمافزارهای کیلاگر همچنین ممکن است با انواع دیگری از نرمافزارهای نظارت بر سیستم ترکیب شوند بنابراین شخص حملهکننده میتواند تشخیص دهد که شما هنگام ورود به وبسایت بانک خود چه اطلاعاتی را وارد مینمایید و به این ترتیب به اطلاعات مورد نیاز خود دست یابد.

یک شخص همچنین میتواند به گردش در تاریخچه تایپ شما پرداخته و متوجه شود چه چیزی را جستجو کرده و یا در حال انجام چه کاری بودهاید. نرمافزارهای نظارت بر سیستم که اغلب به منظور کنترل کودکان توسط والدین یا نظارت بر کارمندان توسط کارفرمایان تولید شدهاند ممکن است کیلاگر را با یک برنامه تصویربرداری از دسکتاپ ترکیب نموده تا شخص توانایی مطالعه همزمان تاریخچه تایپ را با توجه به آنچه که در آن زمان بر روی سیستم شما نقش بسته بوده است داشته باشد.

چگونه از عدم وجود کیلاگر بر روی سیستم اطمینان حاصل کنیم

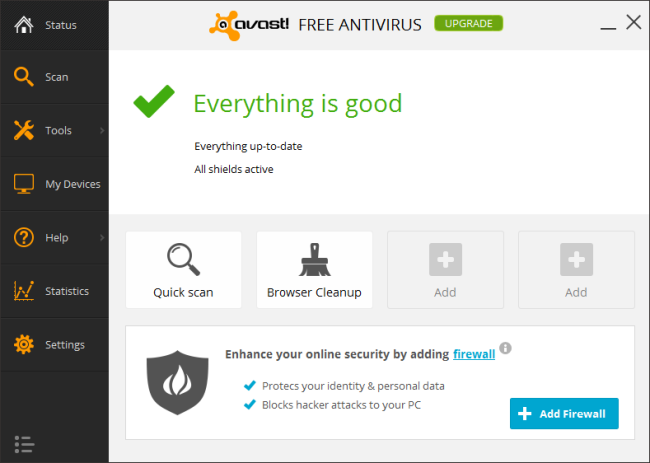

نرمافزارهای کیلاگر در اصل تنها نوع دیگری از بدافزارها هستند. به همان طریقی که سایر بدافزارها را از سیستم دور نگاه میداریم میتوان نسبت به جلوگیری از کیلاگرها نیز اقدام نمود. کاملا نسبت به آنچه دانلود و اجرا میکنید محتاط باشید و یک آنتی ویروس قدرتمند نیز بر روی سیستم خود داشته باشید تا از اجرای این بدافزارها جلوگیری شود. در مجموع ترفند مشخصی برای دور ماندن از کیلاگرها بصورت کلی وجود ندارد؛ تنها محتاط باشید و اصول اولیه امنیت سیستمهای کامپیوتری را رعایت نمایید.

در صورتی که نسبت به این نوع از بدافزارها بسیار حساس و بدبین هستید، هنگام وارد نمودن اطلاعات حساس، به جای بهره بردن از صفحهکلید فیزیکی، میتوانید صفحهکلیدها مجازی را مورد استفاده قرار دهید که در آنها به جای وارد کردن حروف با استفاده از کلیدهای فیزیکی، از طریق کلیک ماوس و انتخاب حروف مورد نظر خود با سیستم به تعامل میپردازید. البته این روش نیز تاثیری بر امنیت شما در مقابل انواعی از کیلاگرها که شیوههای متعدد ورود اطلاعات را مورد نظارت قرار میدهند نخواهد داشت؛ پس شاید بهتر باشد دردسر اضافی برای خود ایجاد نکنید.

کیلاگرهای نرمافزاری معمولاً در سطوح پایین سیستمعامل فعالیت میکنند، بدین معنی که از اتفاقات سطح بالا مانند فوکوس روی برنامههای مختلف بی اطلاع هستند و تنها کلیه کلیدهای فشرده شده را استخراج میکنند. فرض میشود شما در رایانهای در حال کار هستید که برنامه کیلاگر در آن فعال و غیر قابل کشف است؛ به عنوان مثال در یک کافی نت از اینترنت استفاده میکنید. برای جلوگیری از دزدیده شدن نامهای کاربری و گذرواژههای خود، به ازای هر حرفی که در فیلد کاربر یا گذرواژه تایپ میکنید، روی قسمت دیگری از صفحه کلیک کنید تا فوکوس از روی جعبه متن برداشته شود، سپس تعدادی کلید را به صورت تصادفی فشار دهید. پس از این کار، حرف بعدی از نام یا گذرواژه تان را وارد نمایید. این کار را تا وارد کردن کامل مشخصات ادامه دهید. با انجام این روش ساده، آنچه در برنامه کیلاگر ذخیره میشود، تعداد زیادی حروف تصادفی و بی معنی است. گرچه اطلاعات شما نیز در این حروف قرار دارد، اما کشف آنها بسیار مشکل خواهد شد.البته این روش نیز نمیتواند مانع کیلاگرهایی شود که در سطوح بالاتر فعالیت میکنند یا مستقیماً مقادیر داخل فیلدها را میخوانند؛ اما این شیوه در خصوص سیستمهای ناشناسی که مجبور به کار با آنها هستید بسیار کاربردی است.

کیلاگرها از این جهت که معمولا (در صورتی که کار خود را به خوبی انجام دهند) هیچ تاثیری بر عملکرد سیستم نداشته و کاربر متوجه وجود آنها نخواهد شد از انواع بسیار خطرناک بدافزار هستند. این برنامههای مخرب در پسزمینه به فعالیت پرداخته و بدون ایجاد هیچ مشکلی برای سیستم، به سرقت شماره کارتها و دیگر اطلاعات حساس میپردازند؛ و این عمل را تا زمانی انجام میدهند که بتوانند از کشف شدن پرهیز کنند. نسبت وجود این بدافزار در سیستمعاملهای مختلف متفاوت است، در صورتی که از ویندوز بعنوان سیستمعامل خود استفاده مینمایید، حساسیت و توجه بیشتر را به شما توصیه میکنیم.